21 июня 2012 года

Новая версия троянца, добавленная в вирусные основы как только

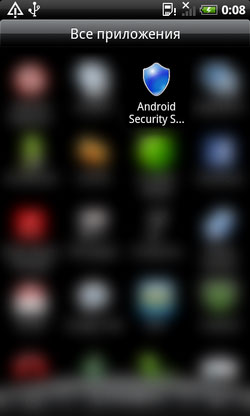

Несколько дней вспять отдельный профессионалы уже информировали об данном троянце, однако специалистам фирме «Доктор Веб» получилось наиболее подробно выучить его особенности. Android.SpyEye.2.origin появляется представителем троянцев-шпионов, ключевая мишень коих — обрести доступ к СМС-сообщениям, поступающим на маневренный номер юзера от банковских систем при исполнении ряда финансовых операций. В подобных сообщениях содержится разовый код (т. н. mTAN-код), какой-нибудь юзер обязан взвести в особую форму, дабы подтвердить исполнение валютной транзакции.

Троянец выслеживает крошечку системных событий: SMS_RECEIVED (получение новенького СМС-сообщения), NEW_OUTGOING_CALL (исходящий с мобильного устройства звонок) примерно чисто BOOT_COMPLETED (загрузка операционной системы).

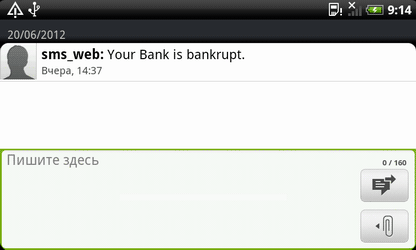

Киберпреступники имеют вероятность конкретным образом держать под контролем троянца удаленно. При поступлении новенького сообщения Android.SpyEye.2.origin проверяет, содержится ли в тексте предназначенная для него команда. коли это так, вредная программа делает ее, а уж уж само оповещение удаляет. преступники имеют кончено шансы использовать крошечку функций:

- активацию режима работы, при котором троянец посылает кончено возобновил поступающие СМС на данный номер, при данном мотивированной номер указывается в командном сообщении;

- деактивацию этого режима;

- команду на удаление троянца.

Если управляющая команда во входящем сообщении отсутствует, извещение о нем добавляется в особую основание данных.

При обнаружении исходящего вызова, а уж уж тоже следом загрузки операционной системы троянец ожидает 180 секунд, следом чего помещает в ту же основание заданных знания о крайнем входящем СМС-сообщении. коли же добавление этих сведений в основание было изготовлено ранее, то имеющиеся заданные загружаются на сервер злоумышленников.

Следует тоже отметить, чисто следом обработки поступающего СМС троянец посылает на принадлежащий злодеям сервер информацию о номере мобильного мобильника примерно чисто идентификатор инфицированного устройства.

Таким образом, кроме сведений, представляющих конкретную финансовую ценность (mTAN-коды), в руки злоумышленников имеют кончено шансы попасться примерно чисто иные необходимые данные, в частности доля личностной переписки жертвы.

Пользователи антивирусных продуктов Dr.Web для Android защищены от предоставленной вредной программы: кончено ее трансформации счастливо детектируются с применением технологии Origins Tracing™.

НОВОЕ НА САЙТЕ

17 апреля 2024 года

В 2023 году самыми всераспространенными Android-угрозами стали троянские программы, демонстрирующие рекламу. Шпионские троянские приложения по уподоблению с прошлым годом понизили свою энергичность таково словно стали вторыми по числу детектирований на защищаемых антивирусом Dr.Web устройствах. невзирая на то, словн... Вирусные новости

11 апреля 2024 года

Обновление ориентировано н... Антивирус Dr.Web

4 апреля 2024 года

1 апреля 2024 года

1 апреля 2024 года