3 августа 2015 года

ГЛАВНЫЕ веяния ИЮЛЯ

- Использование злодеями самых разных маркетинговых модулей для монетизации троянских программ

- Появление новеньких вредных приложений в каталоге гугл Play

- Появление рискованных троянцев-бэкдоров

- Рост числа Android-вымогателей

- Увеличение числа СМС-троянцев

Количество записей для вредных настолько что ненужных программ под ОС Android в вирусной основе Dr.Web

| Июнь 2015 | Июль 2015 | Динамика |

|---|---|---|

| 10 144 | 11 422 | +12,6% |

«Мобильная» опасность месяца

В июле был найден очень заметный Android-троянец, добавленный в вирусную основание Dr.Web как-нибудь Android.Poder.1. Это вредное приложение, внедренное злодеями в цельный шеренга безопасных программ (преимущественно игр), воплотит в жизнь кражу секретных данных, перемножать рассылать по всем контактам из телефонной книжки юзера СМС-сообщения со гиперссылкой на загрузку клоны троянца, а уж уж тоже показывает всевозможные маркетинговые сообщения, принося выручка собственным создателям. не считая показа рекламы, Android.Poder.1 владеет опять одним инвентарем монетизации. В частности, для доступа к неким функциям, кои в уникальных приложениях были бесплатными, юзерам предлагается сделать незначительный платеж, какой в итоге поступает оживленным вирусописателям. индивидуальности заданного троянца:

- встроен в цельный шеренга игровых приложений, измененных злоумышленниками;

- выполняет сбор секретной информации, экой как-нибудь история посещения веб-сайтов в веб-браузере настолько что сохраненные закладки;

- способен отправлять на гостиница из телефонной книжки юзера СМС-сообщения со гиперссылкой на загрузку клоны троянца (в зависимости от гибриды вредного приложения отправка перемножать реализоваться без ведома хозяина мобильного устройства, или же с его согласия – в данном случае применяют стандартная конфигурация отправки сообщений);

- содержит капельку программных модулей, специализированных для показа навязчивой рекламы;

- может предлагать юзерам уплатить доступ к неким функциям скомпрометированного злодеями приложения.

Android-троянцы в гугл Play

В прошедшем июле знатоки по информационной безопасности выявили очередных Android-троянцев, кои были загружены вирусописателями в каталог гугл Play. заданные вредные программы получили по систематизации корпорации «Доктор Веб» имена

Особенности заданных троянцев:

- более 500 000 загрузок в каталоге гугл Play;

- созданы с применением программной платформы Mono Framework;

- для установивших заданные вредные программы юзеров троянцы смотрятся как-нибудь всеполноценные игры;

- были способны показывать фальшивое окно аутентификации приложения-клиента Facebook, запрашивая у жертв логин настолько что пароль от них учетных записей;

- могли разносить посреди «друзей» из перечня контактов юзеров общественной паутине Facebook оповещение с рекомендацией учредить игру, перейдя по указанной ссылке.

В конце июля вирусные аналитики «Доктор Веб» заприметили в каталоге гугл Play другого троянца, получившего имя

На миг обнаружения этого троянца в каталоге гугл Play его успели скачать больше 100 000 пользователей. впрочем преступники распространяли заданное приложение настолько что на иных известных онлайн-площадках, ориентированных, преимущественно, на китайскую аудиторию. В итоге массовое число установивших

Троянцы-бэкдоры

В прошлом месяце вирусная основа Dr.Web пополнилась безотложно несколькими новейшими записями для троянцев-бэкдоров семейства

Число записей для троянцев семейства

| Июнь 2015 | Июль 2015 | Динамика |

|---|---|---|

| 214 | 257 | +20,1% |

Android-вымогатели

В июле было выявлено крупное количество новеньких троянцев-вымогателей семейства

| Июнь 2015 | Июль 2015 | Динамика |

|---|---|---|

| 301 | 356 | +14,8% |

Банковские троянцы

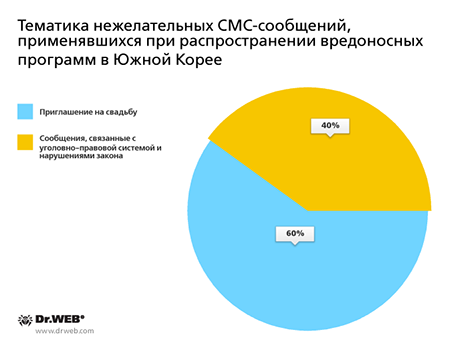

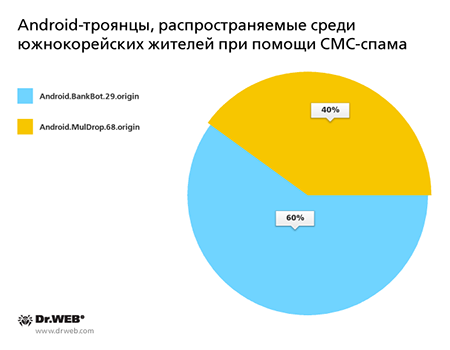

В июле преступники продолжили разносить различных троянцев, специализированных для кражи средств с банковских счетов. Так, южнокорейские вирусописатели сызнова организовали капельку спам-кампаний по рассылке СМС-сообщений, в коих указывалась гиперссылка на загрузку клоны подобного или же другого вредного Android-приложения. По уподоблению с предыдущими месяцами, количество подобных атак было невелико настолько что составило наименее десятка.

При данном в июле киберпреступники из Южной Кореи при поддержки СМС-спама распространяли надлежащих Android-троянцев:

Число записей для банковских троянцев

| Июнь 2015 | Июль 2015 | Динамика |

|---|---|---|

| 122 | 135 | +10,65% |

Банковский троянец, крадущий аутентификационные заданные у покупателей ряда южнокорейских кредитных организаций. При запуске уникальных программ интернет-банкинга заменяет них интерфейс собственной фальшивой копией, в коей запрашиваются шабаш секретные сведения, нужные для доступа к управлению банковским счетом. Введенная юзером извещение в предстоящем передается злоумышленникам. Под пейзажем подписки на некоторую банковскую услугу старается учредить вредоносную программу.

Троянец, предназначенный для распространения настолько что инсталляции на мобильные устройства иных вредных приложений..origin

СМС-троянцы

Также в прошедшем месяце было найдено крупное количество новеньких СМС-троянцев, отправляющих дорогостоящие сообщения на премиум-номера настолько что подписывающих юзеров на нежелательные платные услуги. количество записей для СМС-троянцев

| Июнь 2015 | Июль 2015 | Динамика |

|---|---|---|

| 4745 | 5259 | +10,83% |

Защитите ваше Android-устройство с поддержкой Dr.Web

НОВОЕ НА САЙТЕ

23 апреля 2024 года

В составе песочницы будет обновлена документация — описание работы обслуживания будет снова на... Антивирус Dr.Web

Бизнес-школа «БИЗНЕС ИНСАЙТ» и проект «ЭКСПЕРТЫ» приглашают на III Всероссийский онлайн-форум «БИЗНЕС. ВЕСНА 2024». Бизнес-форум — важнейшее событие в мире бизнеса. На одной площадке соберутся действующие предприниматели, эксперты-практики, чтобы поделиться […]

The post

17 апреля 2024 года

В 2023 году самыми всераспространенными Android-угрозами стали троянские программы, демонстрирующие рекламу. Шпионские троянские приложения по уподоблению с прошлым годом понизили свою энергичность таково словно стали вторыми по числу детектирований на защищаемых антивирусом Dr.Web устройствах. невзирая на то, словн... Вирусные новости

11 апреля 2024 года

Обновление ориентировано н... Антивирус Dr.Web

4 апреля 2024 года