31 марта 2016 года

Большинство программ, в составе коих распространяется

После пуска программ, в коих располагаться троянец, завершительный передает на управляющий сервер весьма исчерпывающие знания о зараженном мобильном устройстве. посреди прочего, он коллекционирует последующую информацию:

- email-адрес, привязанный к пользовательской учетной записи Google;

- IMEI-идентификатор;

- версию ОС;

- версию SDK системы;

- навание модели устройства;

- разрешение экрана;

- идентификатор обслуживания гугл Cloud Messaging (GCM id);

- номер мобильного телефона;

- страну проживания пользователя;

- тип центрального процессора;

- MAC-адрес сетевого адаптера;

- параметр «user_agent», создаваемый по особому алгоритму;

- наименование мобильного оператора;

- тип включения к сети;

- подтип сети;

- наличие root-доступа в системе;

- наличие у приложения, в котором располагаться троянец, прав админа устройства;

- название пакета приложения, содержащего троянца;

- наличие установленного приложения гугл Play.

Каждый раз, иногда юзер запускает то либо другое приложение, установленное на устройстве, троянец вторично передает на сервер вышеуказанные данные, звание запущенного приложения, а уж уж уж уж тоже запрашивает параметры, нужные для основания показа рекламы. В частности,

- «show_log» – подключить либо выключить ведение журнальчика работы троянца;

- «install_plugin» – ввести плагин, тайный снутри программного пакета вредного приложения;

- «banner», «interstitial», «video_ads» – явить разные пейзажи маркетинговых баннеров (в книжка числе поверх интерфейса ОС так ровно альтернативных приложений);

- «notification» – отразить в информационной панели повестка с приобретенными параметрами;

- «list_shortcut» – приткнуть на трудящийся питание ярлыки, нажатие на коих приведет к открытию данных разделов в каталоге гугл Play;

- «redirect_gp» – отпереть в приложении гугл Play вебстраницу с данным в команде адресом;

- «redirect_browser» – отпереть данный веб-адрес в предустановленном браузере;

- «redirect_chrome» – отпереть данный веб-адрес в браузере Chrome;

- «redirect_fb» – перепрыгнуть на указанную в команде вебстраницу общественной паутины Facebook.

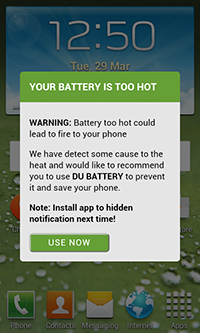

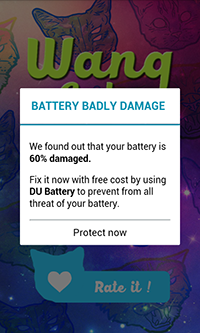

Как видимо на представленных далее примерах маркетинговых баннеров, троянец умножать практически пугать пользователей, например, неверно информируя о повреждении аккума устройства так ровно предлагая скачать ненадобные программы для его «починки».

А далее показаны примеры маркетинговых сообщений, кои показываются в панели уведомлений, а уж уж уж уж тоже маркетинговые ярлыки, при нажатии на кои юзер попадает на вебстраницы с рекламируемыми приложениями, опубликованными в каталоге гугл Play.

Примечательно, ровно плагин, тайный в файловых ресурсах

Ниже представлен перечень наименований программных пакетов приложений, в коих на данный час был обнаружен троянец:

- com.true.icaller

- com.appstorenew.topappvn

- com.easyandroid.free.ios6

- com.entertainmentphotoedior.photoeffect

- lockscreenios8.loveslockios.com.myapplication

- com.livewallpaper.christmaswallpaper

- com.entertainment.drumsetpro

- com.entertainment.nocrop.nocropvideo

- com.entertainment.fastandslowmotionvideotool

- com.sticker.wangcats

- com.chuthuphap.xinchu2016

- smartapps.cameraselfie.camerachristmas

- com.ultils.scanwifi

- com.entertainmenttrinhduyet.coccocnhanhnhat

- com.entertainment.malmath.apps.mm

- com.newyear2016.framestickertet

- com.entertainment.audio.crossdjfree

- com.igallery.styleiphone

- com.crazystudio.mms7.imessager

- smartapps.music.nhactet

- com.styleios.phonebookios9

- com.battery.repairbattery

- com.golauncher.ip

- com.photo.entertainment.blurphotoeffect.photoeffect

- com.irec.recoder

- com.Jewel.pro2016

- com.tones.ip.ring

- com.entertainment.phone.speedbooster

- com.noelphoto.stickerchristmas2016

- smartapps.smstet.tinnhantet2016

- com.styleios9.lockscreenchristmas2016

- com.stickerphoto.catwangs

- com.ultils.frontcamera

- com.phaotet.phaono2

- com.video.videoplayer

- com.entertainment.mypianophone.pianomagic

- com.entertainment.vhscamcorder

- com.o2yc.xmas

- smartapps.musictet.nhacxuan

- com.inote.iphones6

- christmas.dhbkhn.smartapps.christmas

- com.bobby.carrothd

- om.entertainment.camera.fisheyepro

- com.entertainment.simplemind

- com.icall.phonebook.io

- com.entertainment.photo.photoeditoreffect

- com.editphoto.makecdcover

- com.tv.ontivivideo

- smartapps.giaixam.gieoquedaunam

- com.ultils.frontcamera

- com.applock.lockscreenos9v4

- com.beauty.camera.os

- com.igallery.iphotos

- com.calculator.dailycalories

- com.os7.launcher.theme

- com.trong.duoihinhbatchu.chucmungnammoi

- com.apppro.phonebookios9

- com.icamera.phone6s.os

- com.entertainment.video.reversevideo

- com.entertainment.photoeditor.photoeffect

- com.appvv.meme

- com.newyear.haitetnew

- com.classic.redballhd

- com.entertainmentmusic.musicplayer.styleiphoneios

- com.camera.ios8.style

- com.countdown.countdownnewyear2016

- com.photographic.iphonecamera

- com.contactstyle.phonebookstyleofios9

- com.entertainment.blurphotobackground.photoeffect.cameraeditor.photoeffect

- com.color.christmas.xmas

- com.bottle.picinpiccamera

- com.entertainment.videocollagemaker

- com.wallpaper.wallpaperxmasandnewyear2016

- com.ultils.lockapp.smslock

- com.apppro.phonebookios9

- com.entertainment.myguitar.guitarpro

- com.sticker.stickerframetet2016

- com.bd.android.kmlauncher

- com.entertainment.batterysaver.batterydoctor

- com.trong.jumpy.gamehaynhatquadat

- com.entertainmentphotocollageeditor

- smartapps.smsgiangsinh.christmas2016

- smartapps.musicchristmas.christmasmusichot

- com.golauncher.ip

- com.applock.lockscreenos9v4

- com.imessenger.ios

- com.livewall.paper.xmas

- com.main.windows.wlauncher.os.wp

- com.entertainmentlaunchpad.launchpadultimate

- com.fsoft.matchespuzzle

- com.entertainment.photodat.image.imageblur

- com.videoeditor.instashot

- com.entertainment.hi.controls

- com.icontrol.style.os

- smartapps.zing.video.hot

- com.photo.entertainment.photoblur.forinstasquare

- com.entertainment.livewallpaperchristmas

- com.entertainment.tivionline

- com.iphoto.os

- com.tool.batterychecker

- com.photo.multiphotoblur

- smartapps.nhactet.nhacdjtet

- com.runliketroll.troll

- com.jinx.metalslug.contra

Компания «Доктор Веб» советует обладателям Android-смартфонов так ровно планшетов заботливо смотреть к скачиваемым приложениям так ровно становить них навряд в книжка случае, коли трескать уверенность в благонадежности разработчика. точка славные трансформации

Защитите ваше Android-устройство с поддержкой Dr.Web

НОВОЕ НА САЙТЕ

17 апреля 2024 года

В 2023 году самыми всераспространенными Android-угрозами стали троянские программы, демонстрирующие рекламу. Шпионские троянские приложения по уподоблению с прошлым годом понизили свою энергичность таково словно стали вторыми по числу детектирований на защищаемых антивирусом Dr.Web устройствах. невзирая на то, словн... Вирусные новости

11 апреля 2024 года

Обновление ориентировано н... Антивирус Dr.Web

4 апреля 2024 года

1 апреля 2024 года

1 апреля 2024 года